在當(dāng)今高度互聯(lián)的數(shù)字時代,網(wǎng)絡(luò)與信息安全已成為個人、企業(yè)乃至國家層面關(guān)注的焦點。作為一名網(wǎng)絡(luò)與信息安全軟件開發(fā)或?qū)嵺`者,熟練掌握專業(yè)的滲透測試工具集是必備技能。其中,Kali Linux作為業(yè)界公認的頂級滲透測試平臺,集成了海量強大的安全工具,尤其以信息收集、漏洞掃描和密碼爆破工具見長。本文將深入探討Kali中幾款核心掃描器與爆破工具的選用策略與實踐方法,旨在為安全開發(fā)與實踐工作提供清晰的指引。

一、 信息收集與漏洞掃描工具的選用與實踐

信息收集是滲透測試的基石,而漏洞掃描則是發(fā)現(xiàn)系統(tǒng)弱點的關(guān)鍵。Kali Linux提供了從輕量到企業(yè)級的多種掃描工具。

- Nmap:網(wǎng)絡(luò)探索與安全審計的“瑞士軍刀”

- 選用理由:Nmap是功能最全面、使用最廣泛的網(wǎng)絡(luò)發(fā)現(xiàn)和安全審計工具。它能快速掃描網(wǎng)絡(luò),發(fā)現(xiàn)存活主機、開放端口、運行的服務(wù)及版本,甚至能推斷操作系統(tǒng)類型。其靈活的腳本引擎(NSE)可進行更深入的漏洞探測。

- 基礎(chǔ)實踐:

nmap -sP 192.168.1.0/24進行Ping掃描,發(fā)現(xiàn)網(wǎng)段內(nèi)存活主機。

nmap -sV -O 目標(biāo)IP進行服務(wù)和操作系統(tǒng)版本探測。

nmap --script=vuln 目標(biāo)IP使用漏洞檢測腳本進行初步漏洞掃描。

- 在安全開發(fā)中的應(yīng)用:開發(fā)者可將Nmap集成到自動化資產(chǎn)發(fā)現(xiàn)與監(jiān)控系統(tǒng)中,定期對內(nèi)網(wǎng)或授權(quán)范圍進行安全基線掃描。

- Nessus / OpenVAS:專業(yè)的漏洞評估引擎

- 選用理由:兩者都是功能強大的漏洞掃描器。Nessus(商業(yè)版)和其開源分支OpenVAS擁有龐大的、持續(xù)更新的漏洞知識庫,能進行深度、全面的漏洞檢測,并生成詳盡的報告。

- 基礎(chǔ)實踐:通過Web界面(如OpenVAS的Greenbone Security Assistant)配置掃描任務(wù),針對目標(biāo)IP或范圍進行全面的漏洞掃描,分析報告中的風(fēng)險等級、CVE編號及修復(fù)建議。

- 在安全開發(fā)中的應(yīng)用:在軟件開發(fā)生命周期(SDLC)中,可將此類掃描器集成到CI/CD管道,對新上線的服務(wù)或應(yīng)用進行自動化漏洞掃描,實現(xiàn)“安全左移”。

二、 密碼爆破工具的選用與實踐

弱口令是安全防線中最常見的突破口。爆破工具通過字典、規(guī)則或暴力方式嘗試破解認證憑據(jù)。

- Hydra:支持多協(xié)議的在線密碼爆破利器

- 選用理由:Hydra支持?jǐn)?shù)十種協(xié)議(如SSH, FTP, HTTP, SMB, RDP等)的快速在線密碼爆破,速度快,靈活性強。

- 基礎(chǔ)實踐:

hydra -l 用戶名 -P 密碼字典.txt 目標(biāo)IP ssh針對SSH服務(wù)進行密碼爆破。

hydra -L 用戶名字典.txt -p 密碼 目標(biāo)IP http-post-form "/login.php:user=^USER^&pass=^PASS^:F=登錄失敗關(guān)鍵字"針對Web表單登錄進行爆破。

- 重要原則:僅在獲得明確書面授權(quán)的目標(biāo)上使用。實踐時應(yīng)首先使用小規(guī)模字典進行測試,避免觸發(fā)賬戶鎖定機制。

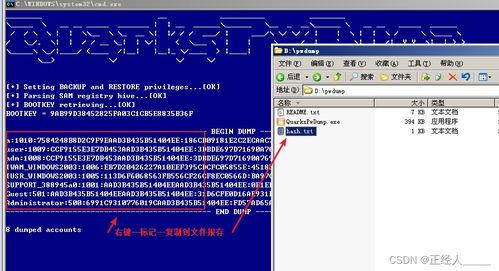

- John the Ripper / Hashcat:離線密碼哈希破解大師

- 選用理由:當(dāng)獲取到密碼哈希值(如從數(shù)據(jù)庫泄露或內(nèi)存抓取)后,需要離線破解。John the Ripper以其多功能和規(guī)則驅(qū)動著稱,而Hashcat則憑借GPU加速,在速度和算法支持上獨領(lǐng)風(fēng)騷。

- 基礎(chǔ)實踐:

- 使用

john --format=raw-md5 哈希文件.txt嘗試破解MD5哈希。

- 使用

hashcat -m 0 -a 0 哈希文件.txt 密碼字典.txt在GPU上以字典模式破解MD5哈希。

- 在安全開發(fā)中的應(yīng)用:開發(fā)者可以利用這些工具測試自己系統(tǒng)中存儲的密碼哈希的強度(如使用加鹽哈希、強哈希算法如bcrypt、Argon2),或用于安全研究,分析常見弱口令模式,從而在注冊環(huán)節(jié)強制要求更復(fù)雜的密碼策略。

三、 工具選用的綜合策略與倫理法律邊界

- 場景化選用:沒有“最好”的工具,只有“最合適”的工具。對于快速端口掃描,Nmap是首選;對于全面漏洞評估,應(yīng)使用Nessus/OpenVAS;針對在線服務(wù)爆破,Hydra效率高;面對哈希破解,Hashcat的GPU能力無可替代。

- 組合使用與集成:在實際滲透測試中,工具鏈?zhǔn)谴?lián)的。例如,用Nmap發(fā)現(xiàn)開放的Web端口,用Nikto或Dirb進行Web目錄掃描,發(fā)現(xiàn)登錄頁面后用Hydra定制腳本進行爆破,獲取哈希后用Hashcat破解。安全軟件開發(fā)中,可以設(shè)計框架將這些工具調(diào)用流程自動化、標(biāo)準(zhǔn)化。

- 嚴(yán)格遵守法律與倫理:這是不可逾越的紅線。所有掃描和測試行為必須針對自己擁有完全所有權(quán)的資產(chǎn),或已獲得所有者明確、書面的授權(quán)。未經(jīng)授權(quán)的測試即構(gòu)成違法攻擊。Kali Linux是安全專業(yè)人員的“手術(shù)刀”,而非“武器”。

Kali Linux中的掃描與爆破工具是網(wǎng)絡(luò)與信息安全領(lǐng)域強大的“兵器庫”。作為開發(fā)者或安全從業(yè)者,深入理解每款工具的原理、適用場景及局限性,在法律和倫理的框架內(nèi)進行負責(zé)任的實踐與研究,才能真正將這些工具的價值轉(zhuǎn)化為提升系統(tǒng)防御能力、推動安全軟件開發(fā)水平的核心動力。持續(xù)學(xué)習(xí)、謹(jǐn)慎實踐、堅守底線,方能在網(wǎng)絡(luò)安全的道路上行穩(wěn)致遠。